El terrorista Estado Islámico ha convertido internet en uno de sus frentes de guerra prioritarios y ha anunciado a través del “Ciber Ejército del Califato” estar preparado para hackear Google, el principal buscador a escala mundial, y desencadenar un cybergeddon o “Armagedón cibernético” que colapse redes militares e infraestructuras críticas occidentales. El secretario de Defensa de Estados Unidos, Ashton Carter, reveló que el Pentágono empleará todos sus recursos de guerra cibernética contra las redes de mando y control de los yihadistas para recuperar la ciudad iraquí de Mosul.

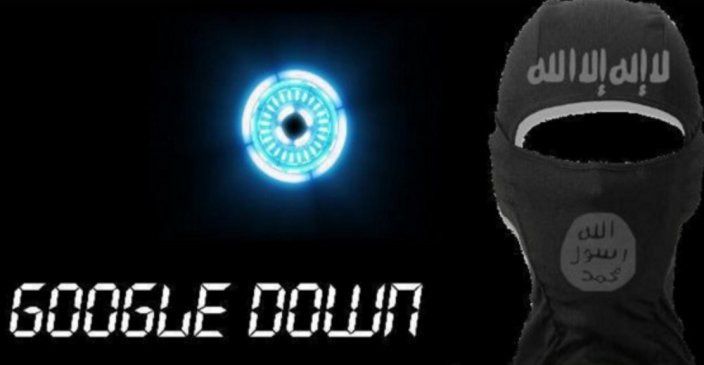

El autodenominado “Caliphate Cyber Army” (CCA), la rama de guerra cibernética del terrorista Estado Islámico, ha anunciado que hackeará Google con el objetivo de “tumbar” al principal buscador de internet a escala mundial y provocar un “Armagedón cibernético”, que colapse redes militares e infraestructuras críticas occidentales.

El autodenominado “Ciber Ejército del Califato” asegura estar preparado para provocar un Armagedón cibernético

El aviso del Estado Islámico o Daesh por medio del CCA ha sido tomado en consideración por los gobiernos de todo el mundo, aunque en medios de inteligencia europeos se señala que las amenazas de ciberterrorismo y de atentados indiscriminados como los de París forman parte de la “guerra psicológica” desencadenada por los islamistas con el fin de atemorizar a la población.

Colapsar infraestructuras críticas

Hace meses el Estado Islámico anunció que atacaría redes informáticas con objeto de colapsar infraestructuras críticas occidentales, aunque los especialistas señalan que los ataques han sido muy limitados hasta el momento. En noviembre de 2015 logró hackear 54.000 cuentas de Twitter. Unos meses antes entró en las cuentas de Twitter y Facebook del Comando Central de Estado Unidos (CENTCOM) que tiene su sede en Florida y supervisa las operaciones militares en Irak y Siria, y tuiteó mensajes de amenazas al personal militar.

“Google Hacking Team”

En medios de inteligencia occidentales se señala que el Estado Islámico ha formado un equipo de piratas informáticos llamados “Google Hacking Team” (GHT) con el objetivo de paralizar los servidores de la empresa estadounidense.

Michael Smith, un asesor del Congreso de Estados Unidos y cofundador de la firma de seguridad Kronos Consulting, estima que la frecuencia con que los hackers del Estado Islámico llevan a cabo sus ataques demuestra un aumento de las capacidades cibernéticas del grupo. Y advierte que a medida que alcancen capacidades para obtener información sobre diversas aéreas, estarán en disposición de atacar los sistemas de infraestructuras críticas.

El Pentágono revela que ha puesto en marcha la guerra cibernética contra el Estado Islámico

En este escenario de ciberamenaza yihadista, el secretario de Defensa norteamericano, Asthon Carter, ha anunciado que el Pentágono empleará todos sus recursos cibernéticos contra el Estado Islámico. Es la primera vez que Estados Unidos revela abiertamente los esfuerzos del USCYBERCOM contra el terrorismo yihadista. El Comando Cibernético fue creado en 2009 y su comandante, el almirante Mike Rogers, avisó el pasado enero que el Gobierno estadounidense comenzaría a utilizar “armas cibernéticas” con objetivos tanto defensivos como ofensivos.

La ciberbatalla de Mosul

La confirmación de la nueva estrategia militar ha venido del propio secretario de Defensa al revelar: “Estamos utilizando herramientas cibernéticas para perturbar la capacidad del Estado Islámico de operar y comunicarse en el campo de batalla virtual (…) vamos a ayudar a las fuerzas iraquíes y kurdas a recuperar la ciudad iraquí de Mosul”. Asthon Carter explicó que “interrumpiremos los centros de mando y control del Estado Islámico para que pierda la confianza en sus redes, se sobrecarguen y sus fuerzas no puedan operar”.

Gran parte de la infraestructura de telecomunicaciones en Mosul e Irak fue montada por Estados Unidos después de la guerra de 2003. Carter no dio detalles específicos de los medios que se utilizarán. “No queremos que el enemigo sepa cuándo, dónde y cómo realizamos operaciones cibernéticas para que puedan reaccionar”, concluyó.